Los virus informáticos

son sencillamente programas maliciosos (malwares)

que “infectan” a otros archivos del sistema con la intención de modificarlo o

dañarlo. Tienen la función de propagarse a través de un

software, son muy nocivos y algunos contienen además una carga dañina (payload) con distintos objetivos, desde

una simple broma hasta realizar daños

importantes en los sistemas, o bloquear las redes informáticas generando

tráfico inútil.

El día de hoy voy a compartir con vosotros un Top 10 de los virus más famosos en la historia de la informática:

1. Creeper: Se trata del primer virus de la historia. Nació

en 1971 y dejó huella porque infectó los

computadores PDP-11, los cuales estaban conectados a red de computadores

precursora de Internet, Arpanet . Una de las características de Creeper es que

mostraba un mensaje que infectaba el sistema y decía: “Soy el más aterrador

(creeper); atrápame si puedes”. Fue creado por Robert Thomas Morris, quien

trabajaba para la empresa BBN, en la misma que se encontraba el creador del

correo electrónico, Ray Tomlinson. A partir de este virus se creó para

eliminarlo el programa Reaper, que tenía la capacidad de distribuirse a los

equipos infectados tan rápido como el virus.

1. Creeper: Se trata del primer virus de la historia. Nació

en 1971 y dejó huella porque infectó los

computadores PDP-11, los cuales estaban conectados a red de computadores

precursora de Internet, Arpanet . Una de las características de Creeper es que

mostraba un mensaje que infectaba el sistema y decía: “Soy el más aterrador

(creeper); atrápame si puedes”. Fue creado por Robert Thomas Morris, quien

trabajaba para la empresa BBN, en la misma que se encontraba el creador del

correo electrónico, Ray Tomlinson. A partir de este virus se creó para

eliminarlo el programa Reaper, que tenía la capacidad de distribuirse a los

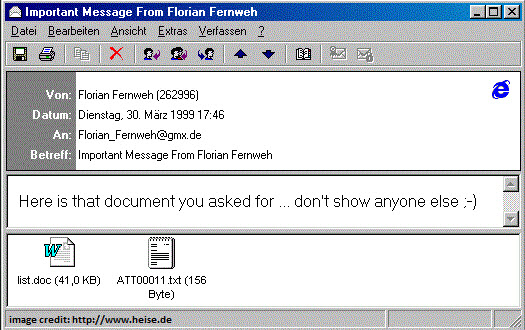

equipos infectados tan rápido como el virus. 2. Melissa: Este virus con nombre de mujer fue el primero que

se transmitió vía correo electrónico en 1999. A pesar de no ser tan

destructivo, logró propagarse y contagiar a millones de usuarios. A cualquier

computador que llegaba se replicaba y saturaba los buzones de correo. Los

usuarios de usuarios Microsoft Word 97 ó 2000 y Microsoft Outlook 97 ó 98

fueron los más afectados por Melissa. La plaga, creada por David L. Smith, fue

la causante de que empresas como Lucent, Microsoft e Intel tuvieran que cerrar

temporalmente sus servidores de correo electrónico ya que el virus estaba

obstruyendo el sistema. Según Diego Osorio, gerente de tecnología de la firma

de seguridad Lock-Net, “la mayoría de los virus son para Windows. La mayoría de

hackers utiliza Linux y Mac y tiene sentimientos de rechazo hacia Microsoft, lo

que se ha materializado en que la mayor cantidad de virus sean para la empresa

de Redmond”.

2. Melissa: Este virus con nombre de mujer fue el primero que

se transmitió vía correo electrónico en 1999. A pesar de no ser tan

destructivo, logró propagarse y contagiar a millones de usuarios. A cualquier

computador que llegaba se replicaba y saturaba los buzones de correo. Los

usuarios de usuarios Microsoft Word 97 ó 2000 y Microsoft Outlook 97 ó 98

fueron los más afectados por Melissa. La plaga, creada por David L. Smith, fue

la causante de que empresas como Lucent, Microsoft e Intel tuvieran que cerrar

temporalmente sus servidores de correo electrónico ya que el virus estaba

obstruyendo el sistema. Según Diego Osorio, gerente de tecnología de la firma

de seguridad Lock-Net, “la mayoría de los virus son para Windows. La mayoría de

hackers utiliza Linux y Mac y tiene sentimientos de rechazo hacia Microsoft, lo

que se ha materializado en que la mayor cantidad de virus sean para la empresa

de Redmond”. 3. I love you: Un proyecto de tesis presentado por un joven

filipino de 24 años, el cual fue rechazado en la universidad, resultó siendo un

virus capaz de infectar a más de 45 millones de computadores, con un costo de

más de 10 mil millones de dólares. El programa, que fue creado en el año 2000,

enviaba un correo electrónico que en su asunto mostraba las palabras ‘I love

you’ (te amo) y estaba acompañado de un archivo adjunto bautizado ‘Una carta de

amor para ti’. Al ejecutar el archivo, que en teoría se trataba de un documento

de texto, el virus se reenviaba a toda la lista de contactos del usuario.

3. I love you: Un proyecto de tesis presentado por un joven

filipino de 24 años, el cual fue rechazado en la universidad, resultó siendo un

virus capaz de infectar a más de 45 millones de computadores, con un costo de

más de 10 mil millones de dólares. El programa, que fue creado en el año 2000,

enviaba un correo electrónico que en su asunto mostraba las palabras ‘I love

you’ (te amo) y estaba acompañado de un archivo adjunto bautizado ‘Una carta de

amor para ti’. Al ejecutar el archivo, que en teoría se trataba de un documento

de texto, el virus se reenviaba a toda la lista de contactos del usuario. |

| Mensaje que mostraba tu computadora al ser infectada por Sasser |

6. Storm: En enero del 2007, usuarios de Europa y Estados

Unidos comenzaron a recibir mensajes de correo electrónico relacionados con una

tormenta (storm) que afectaba el continente europeo. El mensaje tenía un

archivo adjunto que infectaba el computador y de inmediato lo hacía parte de

una botnet, por lo que comenzaba a enviar y recibir comandos a cargo de su

creador. Se estima que Storm produjo cerca del 8 por ciento de todo el malware

en el mundo para esas fechas.

6. Storm: En enero del 2007, usuarios de Europa y Estados

Unidos comenzaron a recibir mensajes de correo electrónico relacionados con una

tormenta (storm) que afectaba el continente europeo. El mensaje tenía un

archivo adjunto que infectaba el computador y de inmediato lo hacía parte de

una botnet, por lo que comenzaba a enviar y recibir comandos a cargo de su

creador. Se estima que Storm produjo cerca del 8 por ciento de todo el malware

en el mundo para esas fechas. |

| Comando del virus Slammer en el directorio raíz |

8. Concept: Se conoce como el primer macro virus, pues estaba

incluido en una macro del programa Microsoft Word. Nació en 1995 y se

distribuía por medio de archivos adjuntos infectados, que funcionaban

principalmente en Word 6.0 y Word 95, los cuales el usuario no sabía que tenían

el virus. Cuando la persona recibía el adjunto, se infectaba tan solo abriendo

el archivo en su computador y utilizando Word.

9. Netsky: Se trata de toda una familia de virus, cuya

primera variante apareció en febrero del 2004, ideada por el mismo joven

creador de la plaga Sasser. Los virus de la familia Netsky se hicieron famosos

pues mostraban mensajes insultantes alusivos a los autores de las familias de

virus Bagle y MyDoom y, en algunos casos, contaban con ciertas acciones que

eliminaban a estos últimos. De esto se desprendió una ‘guerra’ de virus, que

llevó, en junio del 2004, a contabilizar cerca de 28 versiones de Bagle, 10 de

MyDoom y 29 de Netsky. El virus se enviaba a los usuarios por medio de un

archivo adjunto en un mensaje de correo electrónico. Una vez abierto, el

archivo escaneaba el computador buscando direcciones de correo y se reenviaba a

sí mismo a todas las que hubiera encontrado.

|

| Antivirus de Conficker |

Comentarios

Publicar un comentario